SERIE HUNTER

SIMULAZIONE DI ATTACCO

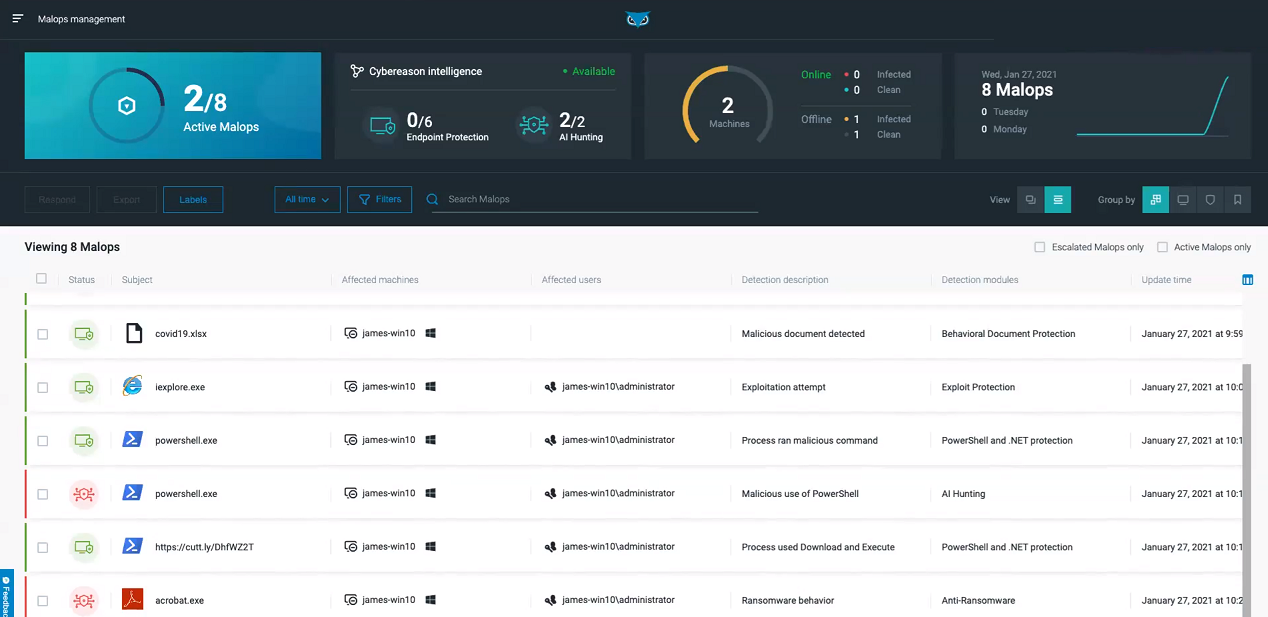

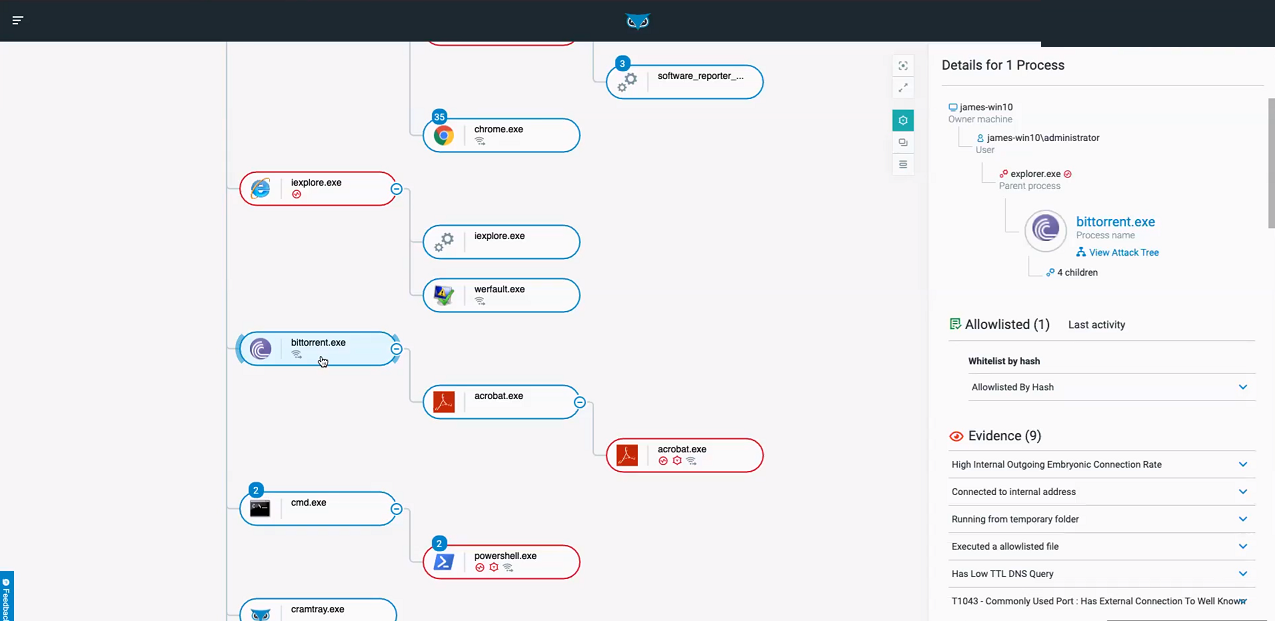

L’impatto degli attacchi ransomware sulle organizzazioni prive di appropriate difese può essere molto forte. Le organizzazioni di grandi dimensioni, in particolare quelle che possiedono un team di esperti addetti alla sicurezza, sono costrette ad affrontare difficoltà notevoli in caso di attacchi ransomware multistadio e necessitano quindi di una capacità di risposta dalle basi molto solide.

Partecipa alla sessione e scopri come gli esperti di sicurezza affrontano in modo efficace gli attuali attacchi ransomware, evitando che i criminali prendano il controllo dell’intero sistema aziendale; la sessione include una dettagliata descrizione di tutte le fasi di un attacco.

Partecipando a questa sessione, ottieni un credito CPE, Continuing Professional Education (Formazione Professionale Continua), necessario per il mantenimento della certificazione CISSP. Per ricevere il credito, partecipa all’intera sessione e riceverai l’e-mail di conferma della tua partecipazione.

.png)